扫码领资料

获网安教程

来Track安全社区投稿~

赢千元稿费!还有保底奖励~(https://bbs.zkaq.cn)

Fingers:app="Ollama" && is_domain=false

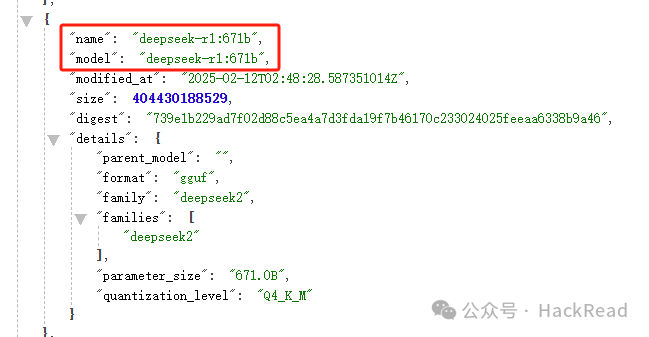

根据Ollma官方接口可知

GET /api/tags HTTP/1.1

Host: 127.0.0.1

只需借助测绘,通过脚本提取对应model以及quantization_level即可

id: OllmaDS-informatin-schemainfo: name: OllmaDS-informatin-schema author: xxx severity: info description: description reference: - 127.0.0.1 metadata: fofa-query: "" tags: ollmahttp: - method: GET path: - "{{BaseURL}}/api/tags" extractors: - type: json part: body json: - .models[] | {model: .model, quantization_level: .details.quantization_level}id: OllmaDS-binfo: name: OllmaDS-b author: xxx severity: info description: description reference: - 127.0.0.1 metadata: fofa-query: "" tags: ollmahttp: - method: GET path: - "{{BaseURL}}/api/tags" matchers-condition: and matchers: - type: dsl dsl: - contains_any(body,"671b")id: OllmaDS-Finfo: name: OllmaDS-F author: xxx severity: info description: description reference: - 127.0.0.1 metadata: fofa-query: "" tags: ollmahttp: - method: GET path: - "{{BaseURL}}/api/tags" matchers-condition: and matchers: - type: dsl dsl: - contains_any(body,"F32")可根据自身需求,自行修改上述脚本。方便进一步调用,我们可以使用LLM或其他开源工具即可。这里以ollama-web-management为例

Ref:https://github.com/lemonit-eric-mao/ollama-web-management

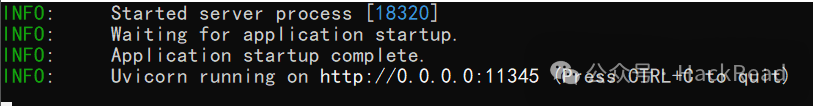

下载脚本,本地启动对应服务。

WebUI访问:http://127.0.0.1:11345/frontend/index/index.html

在此输入服务端调用地址:

实测速度慢很多,当然也可以用其他在线或开源工具调用。

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

如果你是一个网络安全爱好者,欢迎加入我的知识星球:zk安全知识星球,我们一起进步一起学习。星球不定期会分享一些前沿漏洞,每周安全面试经验、SRC实战纪实等文章分享,微信识别二维码,即可加入。